Jos organisaatiossasi on oma identiteetintarjoaja (IdP), voit integroida SAML IdP:n organisaatioosi Control Hubissa kertakirjautumista (SSO) varten. SSO:n avulla käyttäjät voivat käyttää yhtä yhteistä tunnistejoukkoa Webex-sovellussovelluksiin ja muihin organisaatiosi sovelluksiin.

Seuraavat web-käyttöoikeuksien hallinta- ja liittämisratkaisut testattiin Webex-organisaatioille. Alla linkitettyjen asiakirjojen avulla voit integroida kyseisen identiteetin tarjoajan (IdP) Webex-organisaatioosi.

Nämä oppaat kattavat SSO-integroinnin Webex-palveluille, joita hallitaan Control Hubissa ( https://admin.webex.com). Jos etsit Webex Meetings -sivuston SSO-integrointia (hallitaan sivuston hallinnassa), lue Määritä kertakirjautuminen Cisco Webex -sivustolle. Jos haluat määrittää SSO:n useille organisaatiosi identiteetintarjoajille, katso kohta SSO useilla IDP:illä Webexissä. |

Jos et näe IdP:täsi alla, noudata korkean tason ohjeita kohdassa SSO-asetukset -välilehti tässä artikkelissa.

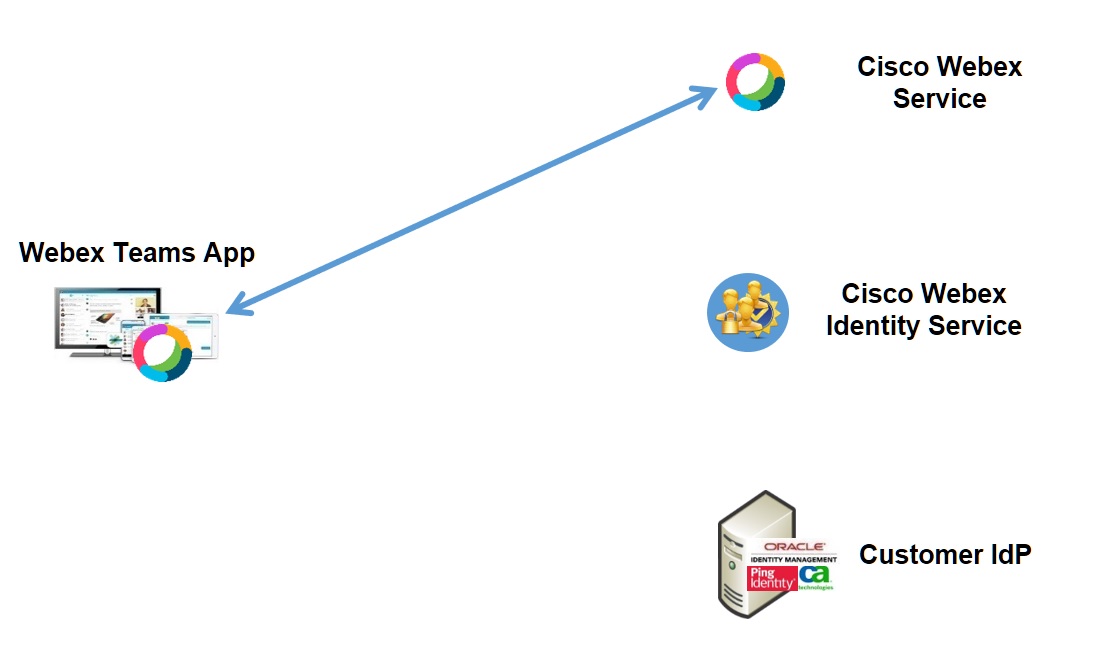

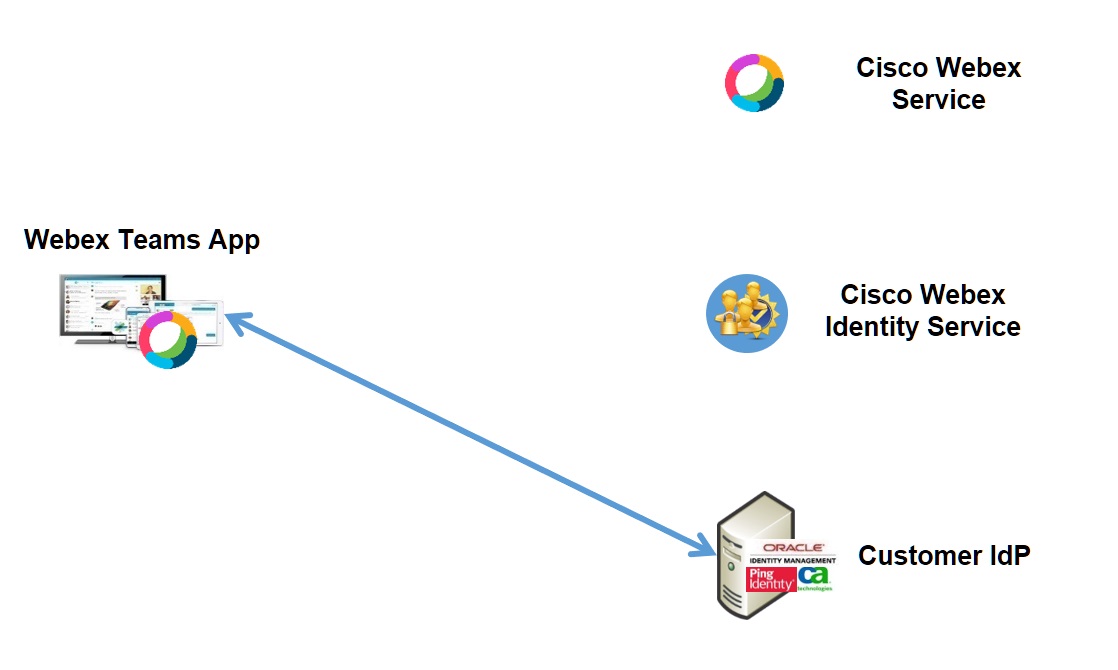

Kertakirjautumisen (SSO) avulla käyttäjät voivat kirjautua sisään Webexiin turvallisesti todentamalla organisaatiosi yhteisen identiteetin tarjoajan (IdP). Webex-sovellus käyttää Webex-palvelua kommunikoidakseen Webex Platform Identity Service -palvelun kanssa. Identiteettipalvelu todentaa identiteetintarjoajasi (IdP) kanssa.

Aloitat määrityksen Control Hubissa. Tämä osio kaappaa korkean tason yleiset vaiheet kolmannen osapuolen IDP:n integroimiseksi.

Kun määrität SSO:n tunnuksellasi, voit yhdistää minkä tahansa määritteen uid:hen. Esimerkiksi yhdistä userPrincipalName, sähköpostialias, vaihtoehtoinen sähköpostiosoite tai mikä tahansa muu sopiva attribuutti uid:hen. IdP:n on sovitettava yksi käyttäjän sähköpostiosoite uid:iin kirjautuessaan sisään. Webex tukee jopa 5 sähköpostiosoitteen yhdistämistä käyttäjätunnukseen. |

SSO:n ja Control Hubin IdP:iden on oltava SAML 2.0 -määrityksen mukaisia. Lisäksi IDP:t on määritettävä seuraavalla tavalla:

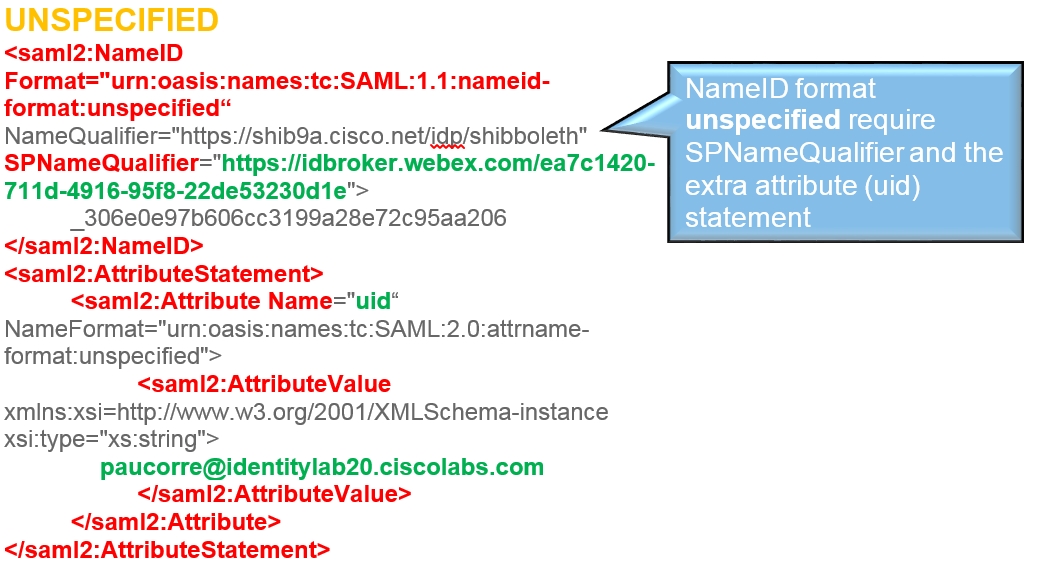

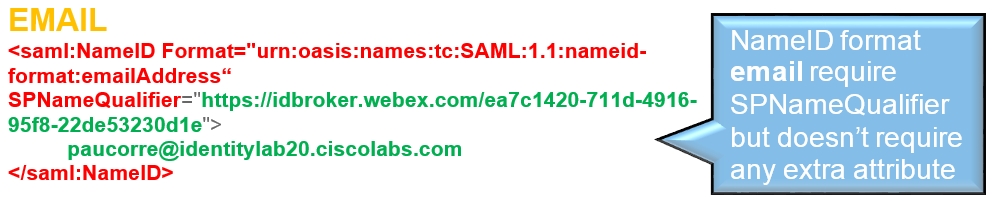

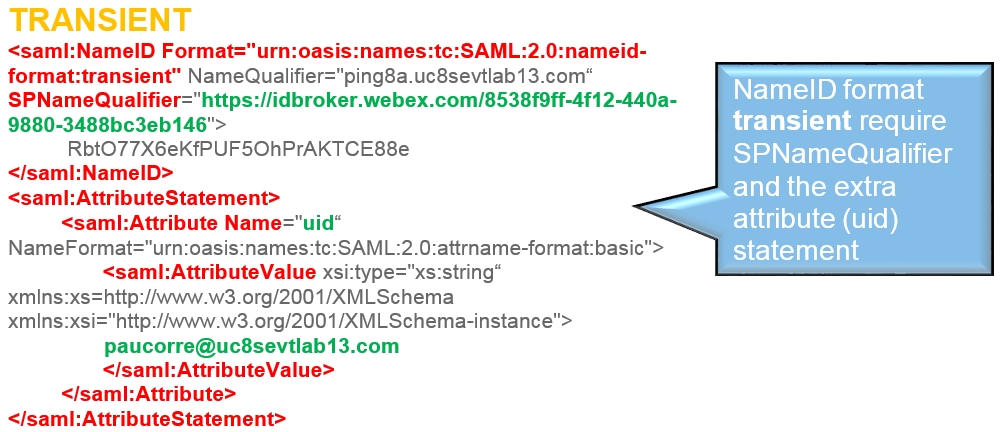

Aseta NameID Format -attribuutiksi urn:oasis:names:tc:SAML:2.0:nameid-format:ohimenevä

Määritä vaatimus IdP:lle kertakirjautumisen tyypin mukaan, jota käytät:

SSO (organisaatiolle) – Jos määrität kertakirjautumista organisaation puolesta, määritä IdP-vaatimus sisältämään uid attribuutin nimi arvolla, joka on yhdistetty Directory Connectorissa valittuun määritteeseen tai käyttäjän määritteeseen, joka vastaa Webex-identiteettipalvelussa valittua attribuuttia. (Tämä attribuutti voi olla esimerkiksi Sähköpostiosoitteet tai Käyttäjän päänimi.)

Kumppanin SSO (vain palveluntarjoajille) – Jos olet palveluntarjoajan järjestelmänvalvoja, joka määrittää kumppanin kertakirjautumisen palveluntarjoajan hallinnoimien asiakasorganisaatioiden käyttöön, määritä IdP-vaatimus sisältämään postia attribuutti (eikä uid). Arvo on kohdistettava Directory Connectorissa valittuun attribuuttiin tai käyttäjän määritteeseen, joka vastaa Webex-identiteettipalvelussa valittua attribuuttia.

Lisätietoja mukautettujen määritteiden kartoittamisesta joko kertakirjautumista tai kumppanin kertakirjautumista varten on kohdassa https://www.cisco.com/go/hybrid-services-directory.

Vain kumppanin SSO. Identiteettitarjoajan on tuettava useita Assertion Consumer Service (ACS) -URL-osoitteita. Katso esimerkkejä useiden ACS-URL-osoitteiden määrittämisestä identiteetintarjoajalle:

Käytä tuettua selainta: suosittelemme Mozilla Firefoxin tai Google Chromen uusinta versiota.

Poista käytöstä selaimesi ponnahdusikkunoiden esto.

Konfigurointioppaat näyttävät erityisen esimerkin SSO-integroinnista, mutta ne eivät tarjoa tyhjentävää konfigurointia kaikille mahdollisuuksille. Esimerkiksi integroinnin vaiheet |

Sinun on solmittava SAML-sopimus Webex Platform Identity Servicen ja IDP:n välille.

Tarvitset kaksi tiedostoa onnistuneen SAML-sopimuksen saavuttamiseksi:

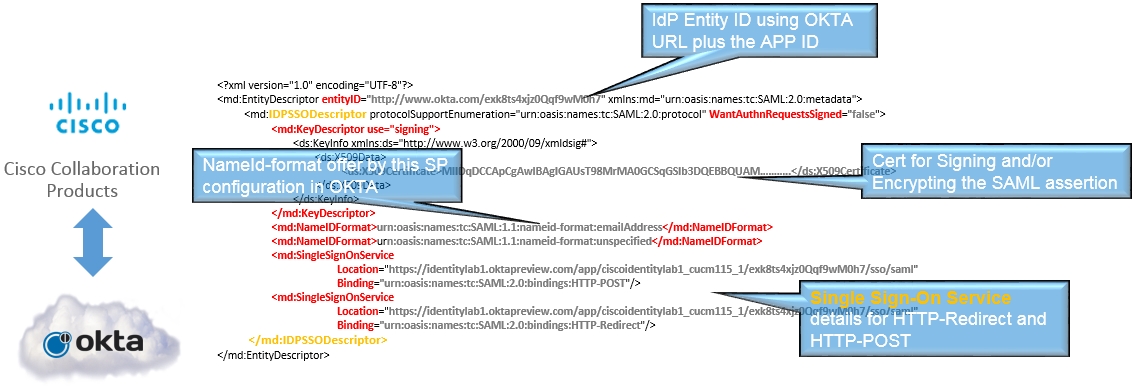

IdP:n metatietotiedosto, joka annetaan Webexille.

Webexin metatietotiedosto, joka annetaan IDP:lle.

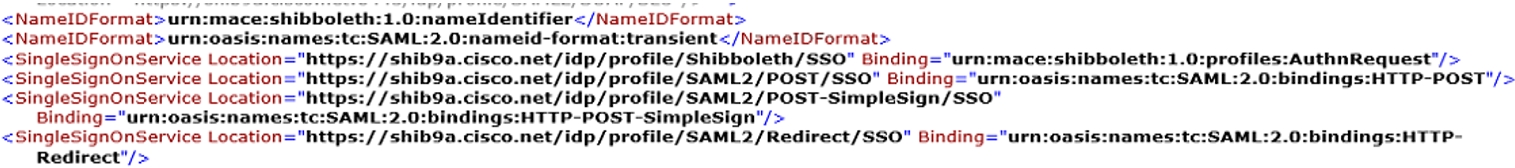

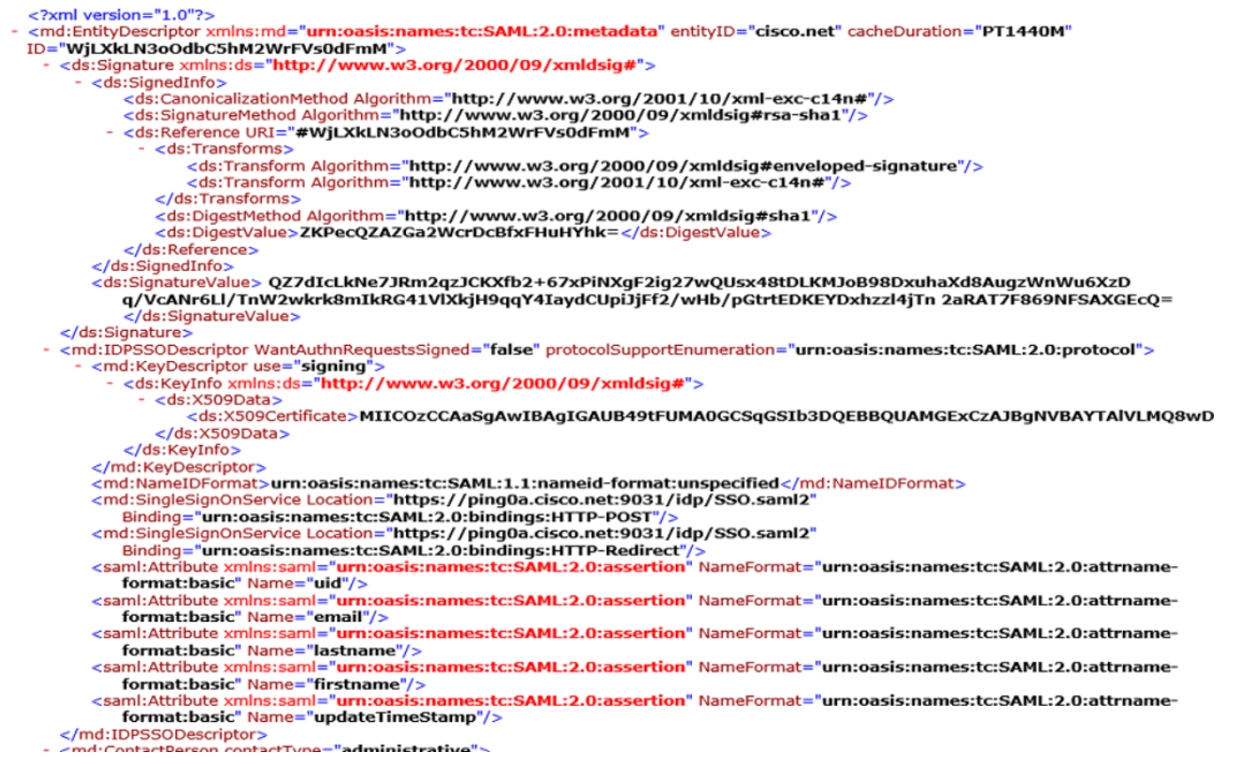

Tämä on esimerkki PingFederate-metatietotiedostosta, jossa on IdP:n metatiedot.

Metatietotiedosto identiteettipalvelusta.

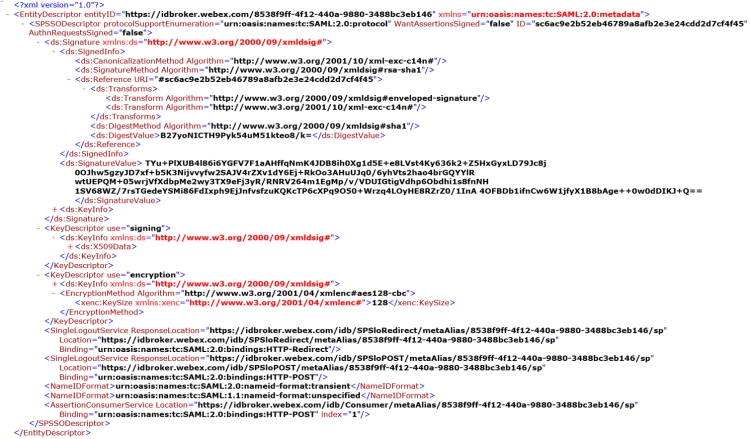

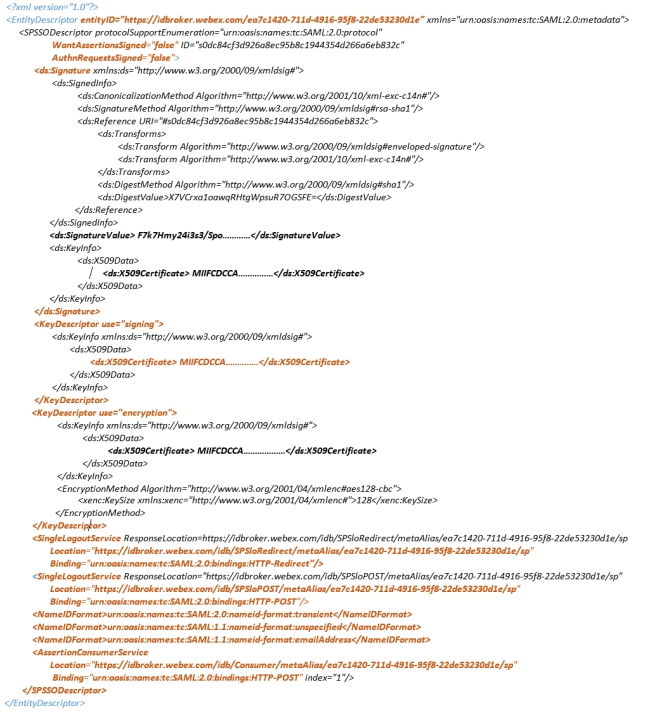

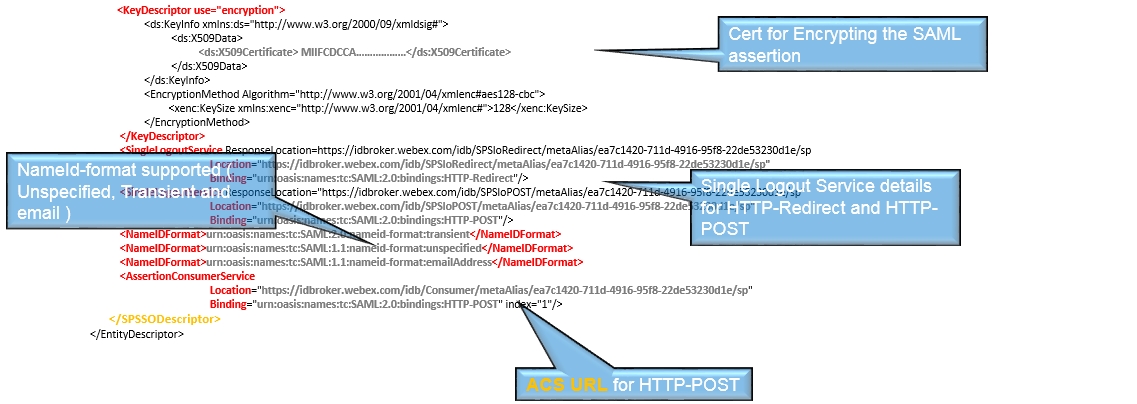

Seuraava on se, mitä odotat näkeväsi identiteettipalvelun metatietotiedostossa.

EntityID – Tätä käytetään tunnistamaan SAML-sopimus IdP-kokoonpanossa

Allekirjoitettua AuthN-pyyntöä tai mitään merkkivahvistuksia ei vaadita, se noudattaa sitä, mitä IdP pyytää metatietotiedostossa.

Allekirjoitettu metatietotiedosto IdP:lle sen varmistamiseksi, että metatiedot kuuluvat identiteettipalveluun.

| 1 | Asiakasnäkymästä Control Hubissa ( https://admin.webex.com), mene , vieritä kohtaan Todennus ja napsauta Aktivoi SSO asetus käynnistääksesi ohjatun määritystoiminnon. |

| 2 | Valitse Webex IDP:nä ja napsauta Seuraava. |

| 3 | Tarkistaa Olen lukenut ja ymmärtänyt kuinka Webex IdP toimii ja napsauta Seuraava. |

| 4 | Määritä reitityssääntö. Kun olet lisännyt reitityssäännön, tunnuksesi lisätään ja näkyy alla Henkilöllisyyden tarjoaja -välilehti.

Lisätietoja on kohdassa SSO useilla IDP:illä Webexissä.

|

Voit käyttää SSO (Single Sign-On) -hallintaominaisuudet Control Hubissa varmenteiden hallintaan ja yleisiin SSO-ylläpitotoimintoihin.

Jos kohtaat ongelmia SSO-integraation kanssa, käytä tämän osan vaatimuksia ja menettelyä IDP:n ja Webexin välisen SAML-virran vianmääritykseen.

Käytä vianmääritystä verkkoselaimella, johon asensit SAML-jäljitysvirheenkorjaustyökalun, ja siirry Webexin verkkoversioon osoitteessa https://web.webex.com.

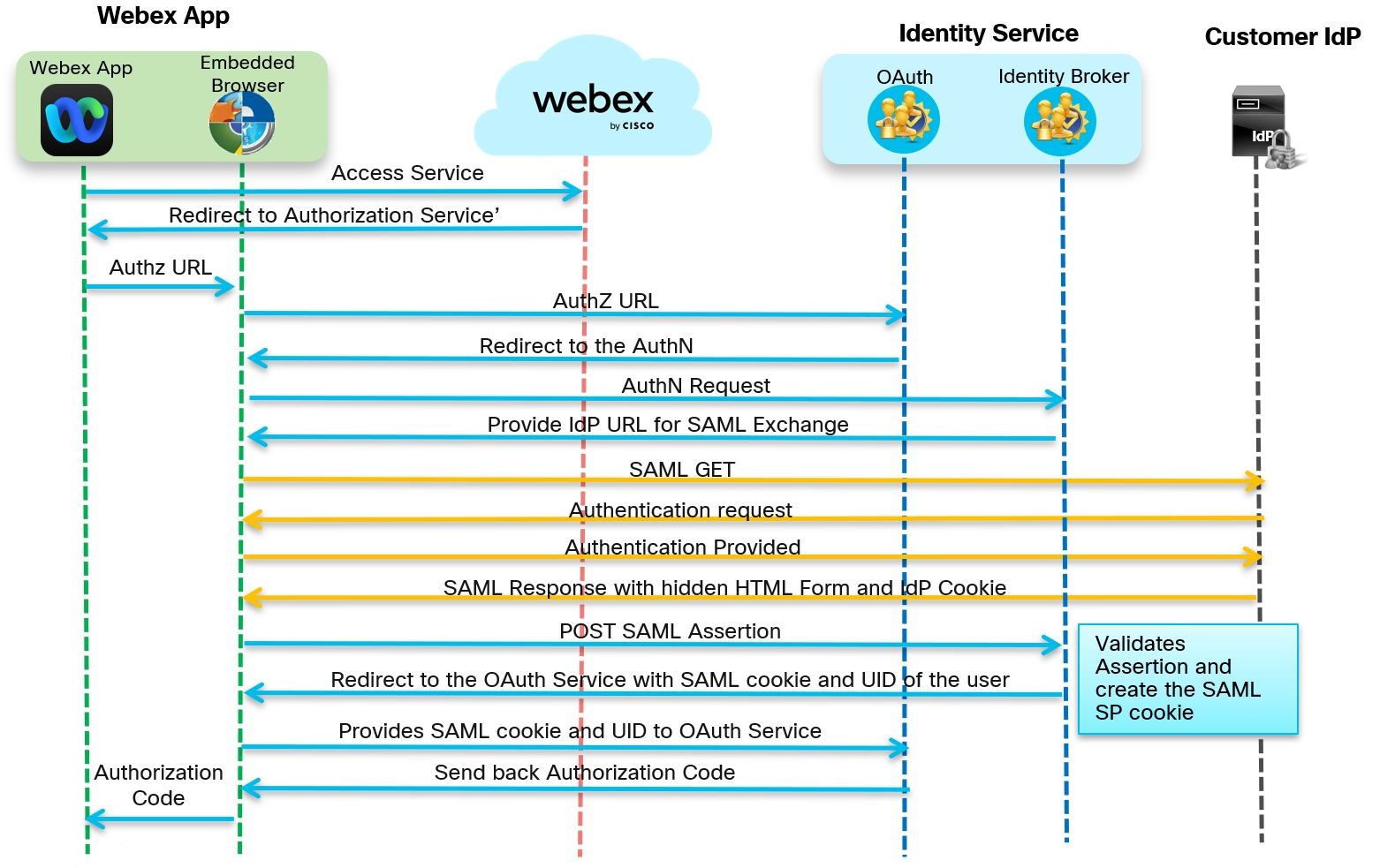

Seuraava on Webex-sovelluksen, Webex-palvelujen, Webex Platform Identity Servicen ja Identity-palveluntarjoajan (IdP) välinen viestikulku.

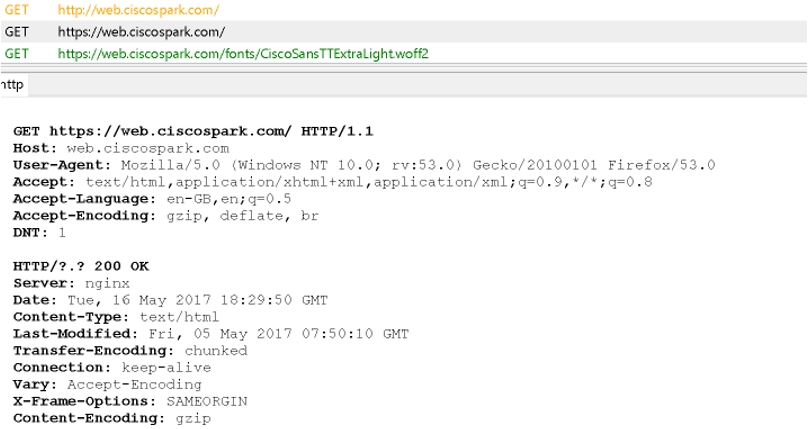

| 1 | Mene https://admin.webex.com ja kun SSO on käytössä, sovellus pyytää sähköpostiosoitetta.

Sovellus lähettää tiedot Webex-palveluun, joka vahvistaa sähköpostiosoitteen.

|

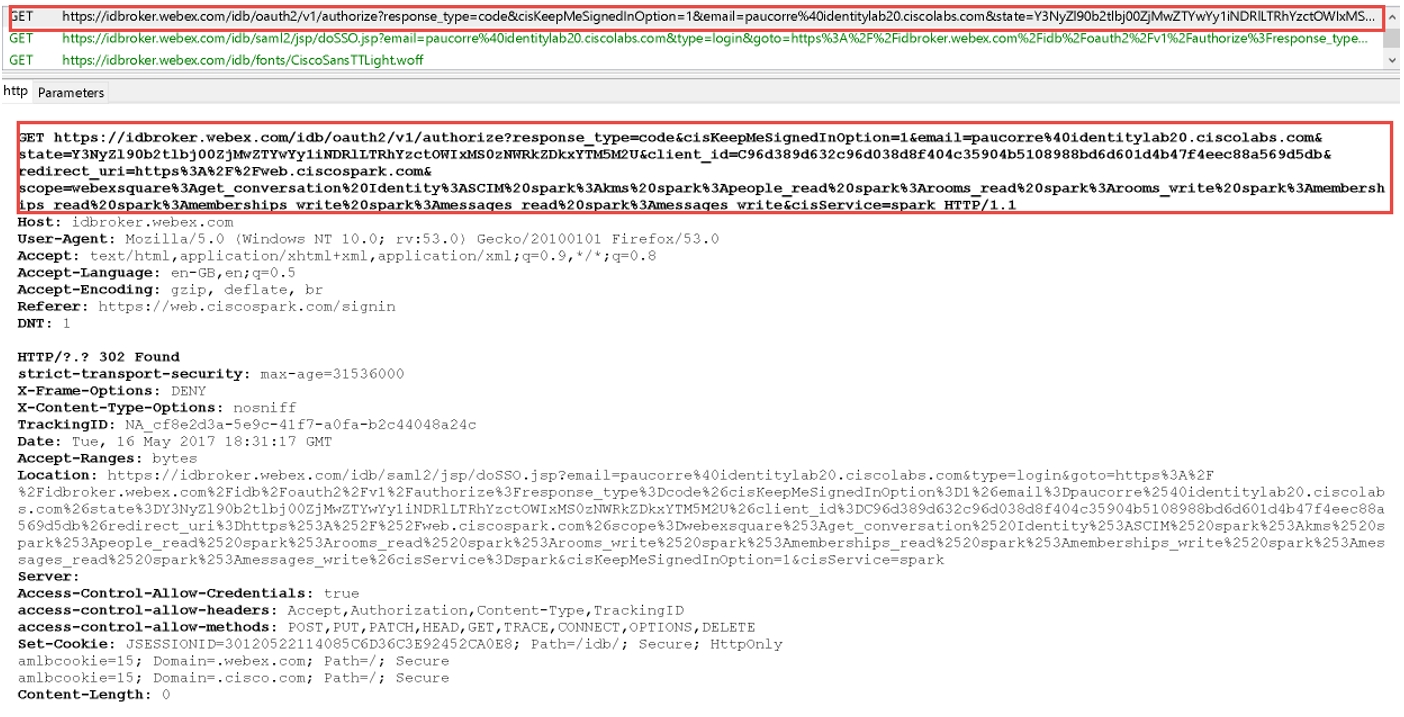

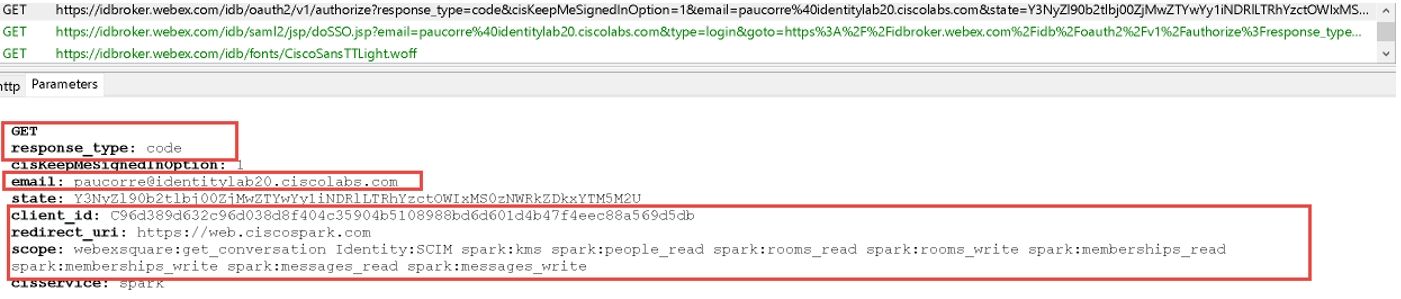

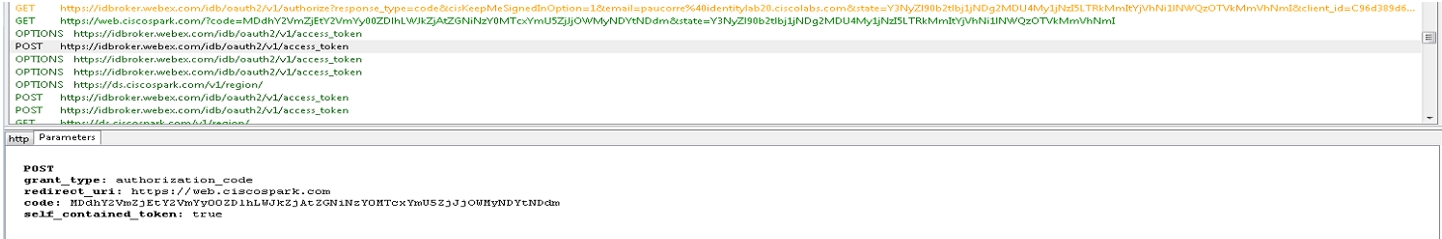

| 2 | Sovellus lähettää GET-pyynnön OAuth-valtuutuspalvelimelle tunnuksesta. Pyyntö ohjataan identiteettipalveluun SSO- tai käyttäjätunnus- ja salasanavirtaan. Todennuspalvelimen URL-osoite palautetaan.  Näet GET-pyynnön jäljitystiedostossa.

Palvelu etsii parametriosiosta OAuth-koodia, pyynnön lähettäneen käyttäjän sähköpostiosoitetta ja muita OAuth-tietoja, kuten ClientID, redirectURI ja Scope.

|

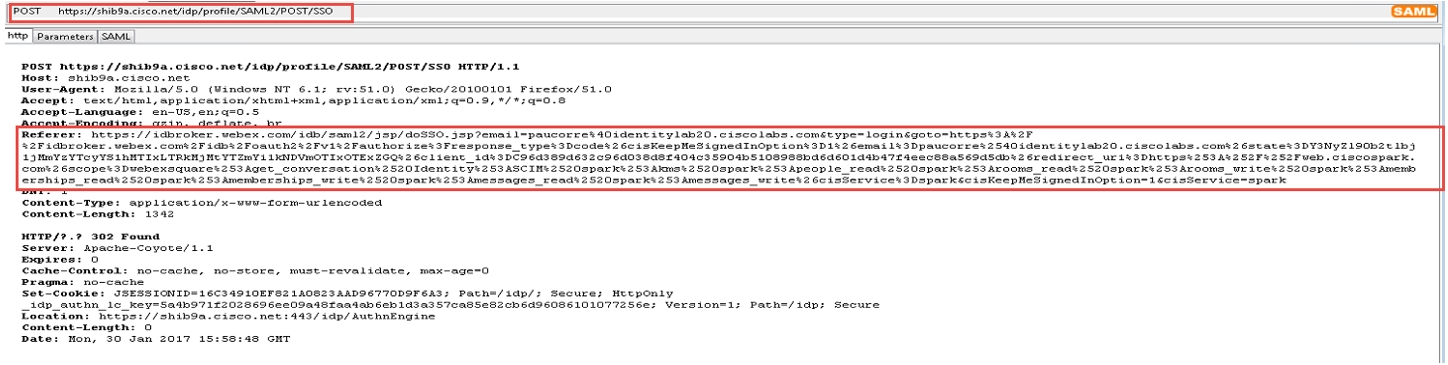

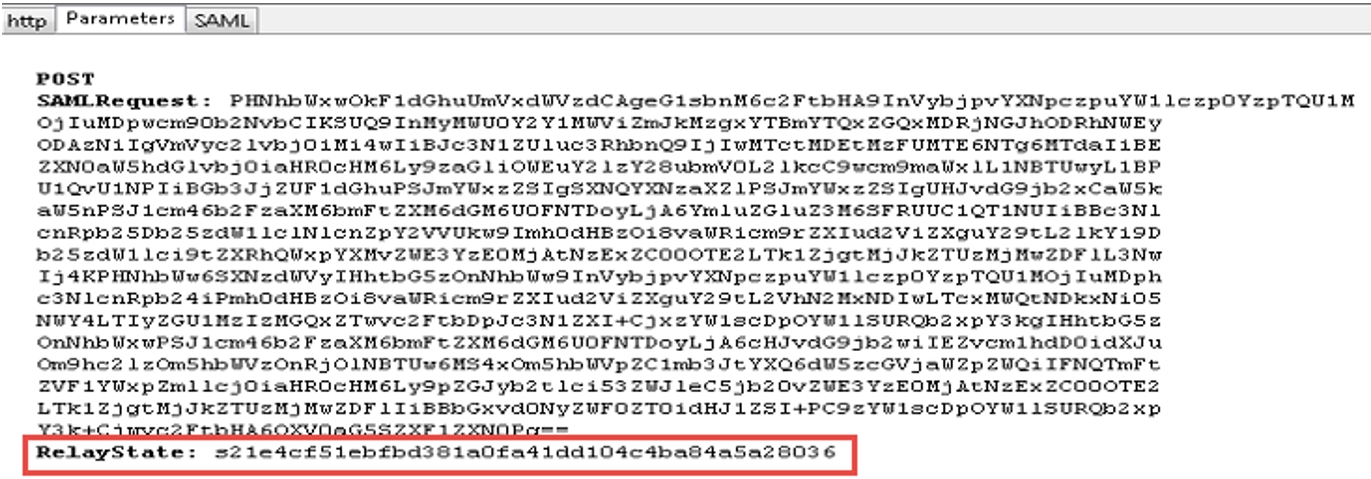

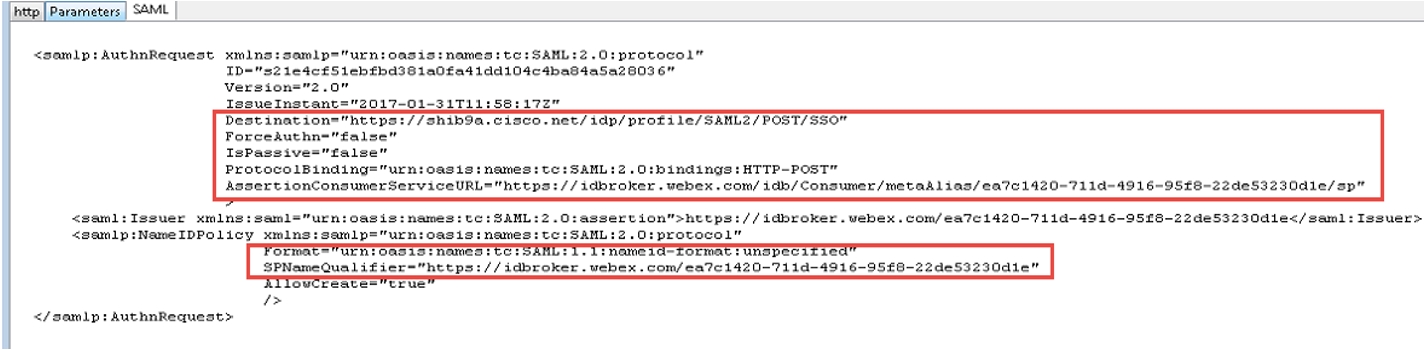

| 3 | Webex-sovellus pyytää SAML-vahvistusta IDP:ltä SAML HTTP POST -testillä.

Kun SSO on käytössä, tunnistuspalvelun todennusmoottori ohjaa kertakirjautumisen IdP-URL-osoitteeseen. IdP-URL-osoite, joka annettiin metatietojen vaihdon yhteydessä.

Tarkista SAML POST -viestin jäljitystyökalusta. Näet HTTP POST -sanoman IdPbrokerin pyytämälle IdP:lle.

RelayState-parametri näyttää oikean vastauksen IdP:ltä.

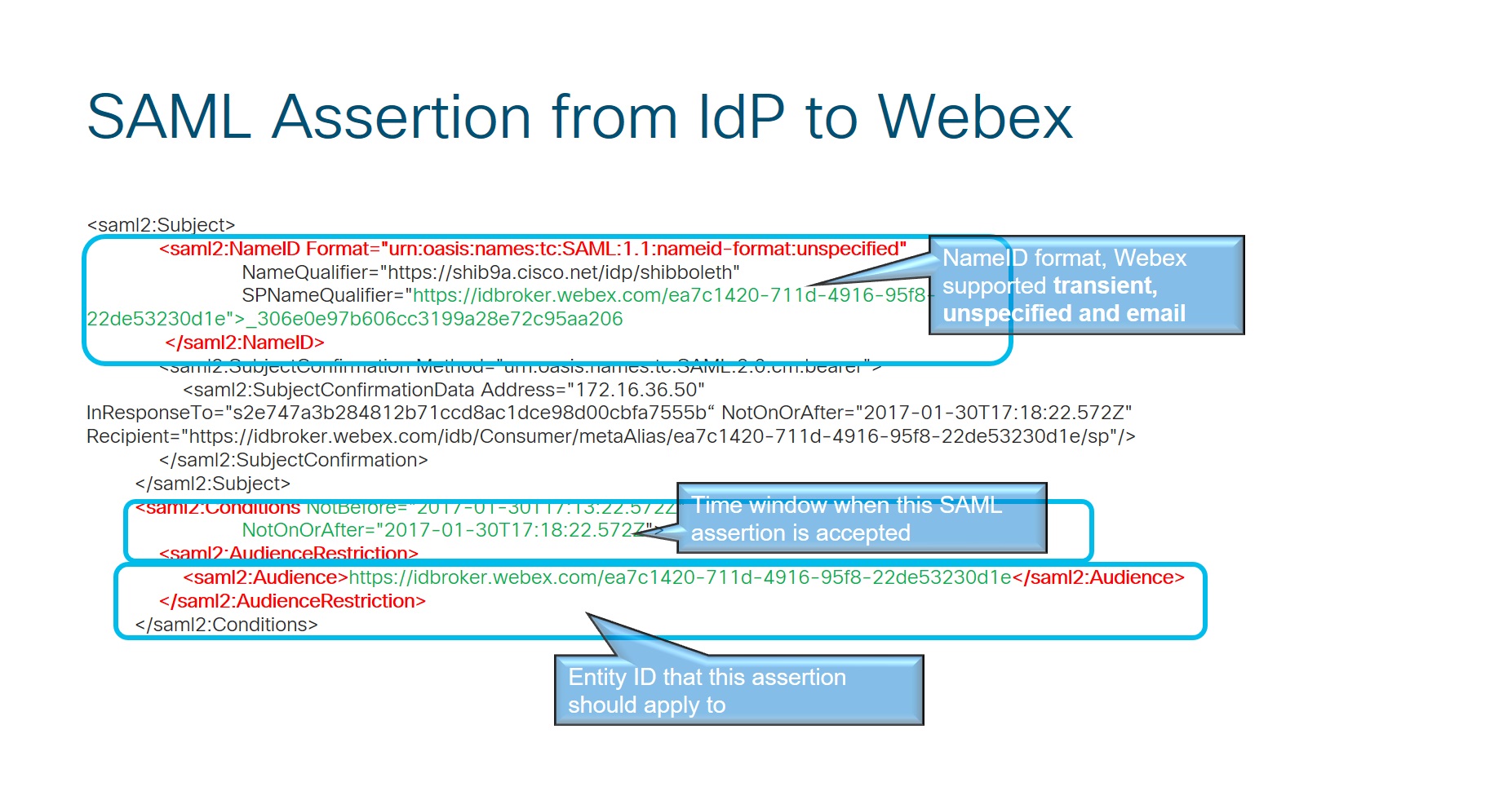

Tarkista SAML-pyynnön dekoodausversio, siinä ei ole valtuutusta AuthN ja vastauksen määränpään tulee mennä IdP:n kohde-URL-osoitteeseen. Varmista, että nameid-muoto on määritetty oikein IdP:ssä oikealla entityID:llä (SPNameQalifier)

IdP nameid-format määritetään ja sopimuksen nimi on määritetty SAML-sopimusta luotaessa. |

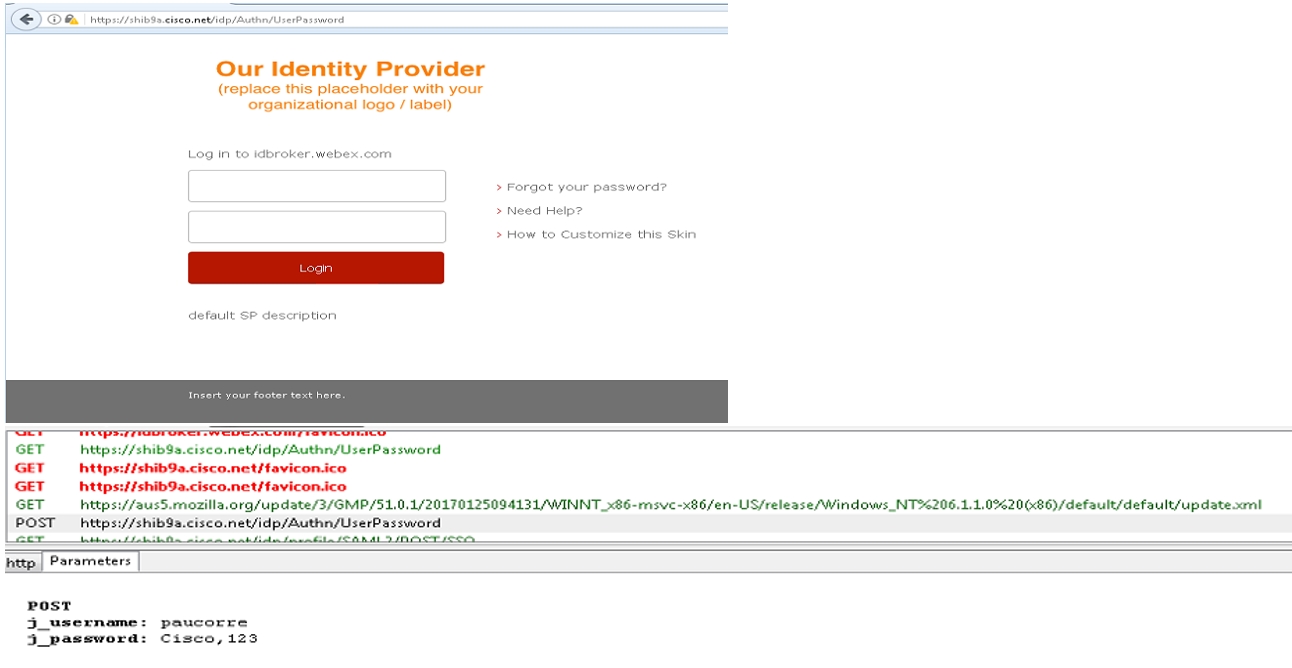

| 4 | Sovelluksen todennus tapahtuu käyttöjärjestelmän verkkoresurssien ja IDP:n välillä.

IdP:stäsi ja IdP:ssä määritetyistä todennusmekanismeista riippuen IdP:stä käynnistetään erilaisia kulkuja.

|

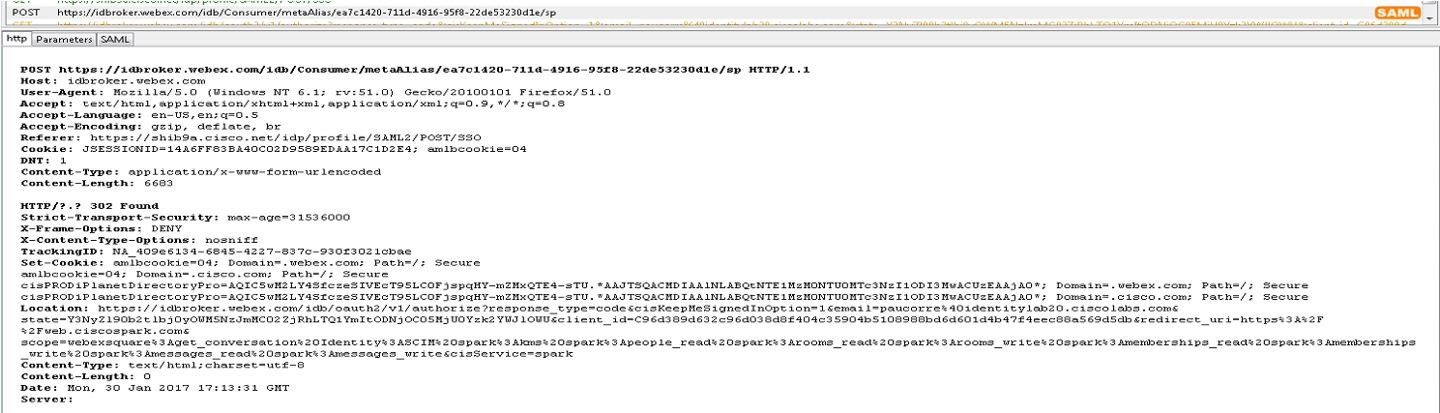

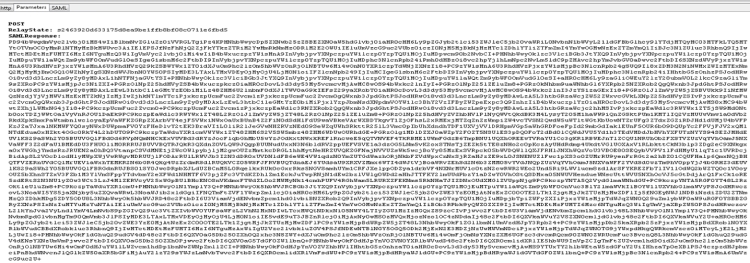

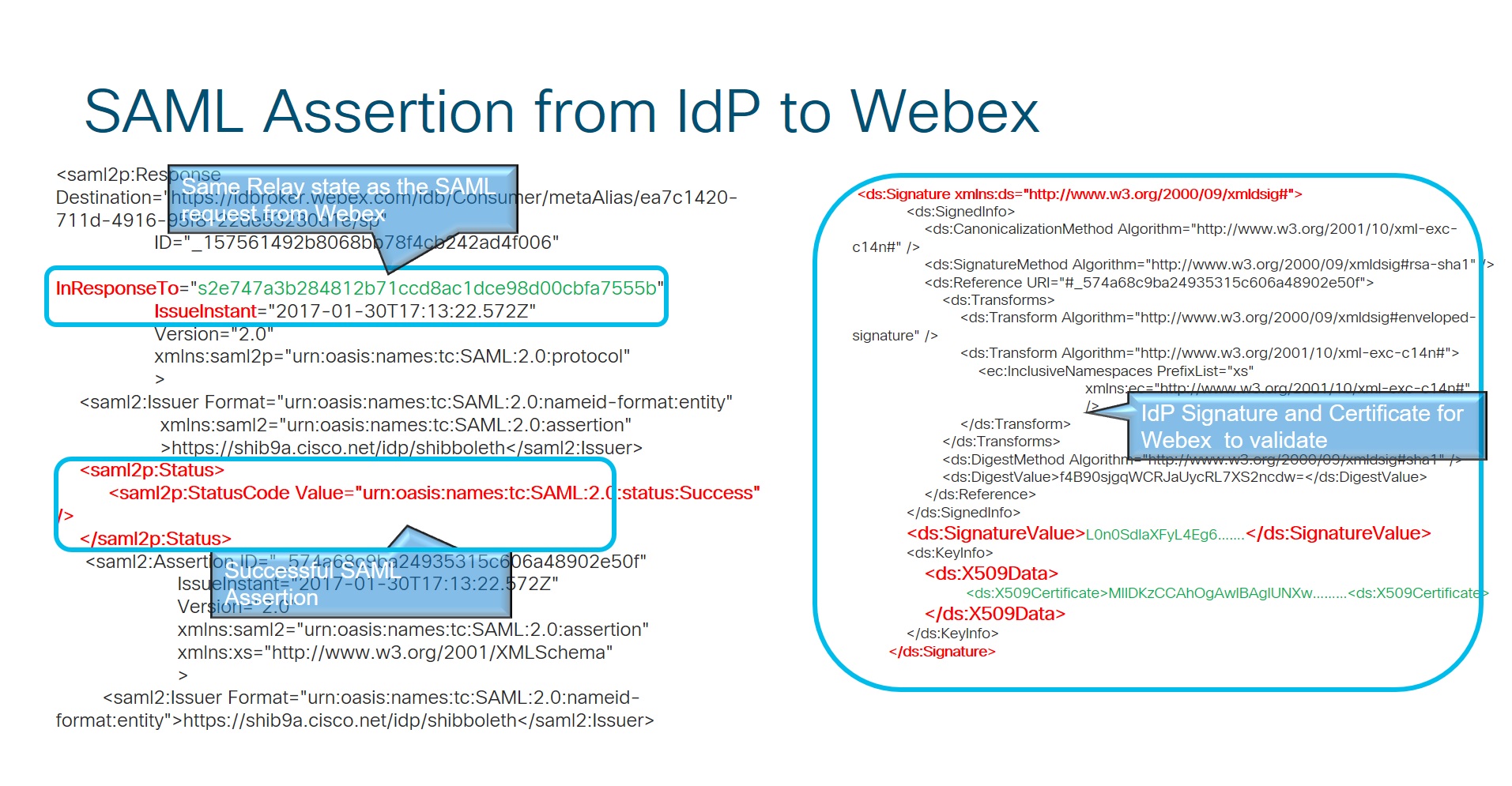

| 5 | Sovellus lähettää HTTP-viestin takaisin identiteettipalveluun ja sisältää IdP:n toimittamat ja alkuperäisessä sopimuksessa sovitut attribuutit.

Kun todennus onnistuu, sovellus lähettää tiedot SAML POST -sanomassa identiteettipalveluun.

RelayState on sama kuin edellinen HTTP POST -sanoma, jossa sovellus kertoo IdP:lle, mikä EntityID pyytää vahvistusta.

|

| 6 | SAML-vahvistus IdP:ltä Webexille.

|

| 7 | Identiteettipalvelu vastaanottaa valtuutuskoodin, joka korvataan OAuth-käyttö- ja päivitystunnuksella. Tätä tunnusta käytetään resurssien käyttämiseen käyttäjän puolesta.

Kun identiteettipalvelu on vahvistanut IdP:n vastauksen, he myöntävät OAuth-tunnuksen, jonka avulla Webex-sovellus voi käyttää Webex-palveluita.

|