ActiveControl - це рішення, яке об 'єднує інформацію конференц-зв' язку між хмарою Webex та приміщеннями. Використовуйте цю статтю для налаштування середовища, щоб ваші користувачі могли бачити список учасників зустрічі на своїх кінцевих точках.

Огляд ActiveControl

ActiveControl - це рішення, яке об 'єднує інформацію конференц-зв' язку між хмарою Webex та приміщеннями. До цього рішення користувачі додатків Webex у багатосторонніх дзвінках вже бачили інформацію про те, які інші учасники присутні, хто зараз говорить і хто представляє.

Інформація про конференції з хмари в приміщення відбувається через компонент шлюзу XCCP. Функція шлюзу полягає в тому, щоб перекладати цю інформацію між обома сторонами, так що (у сценаріях викликів, що включають як хмару Webex, так і локальні компоненти), як хмара Webex App, так і локальні середовища мають однаковий доступ до інформації конференц-зв 'язку.

Переваги ActiveControl

ActiveControl приносить користь користувачам, які використовують локальні кінцеві точки, на яких запущено останнє програмне забезпечення CE або клієнти Jabber, щоб зателефонувати або отримати зворотний виклик від зустрічі, організованої додатком Webex.

У цьому сценарії шлюз XCCP переводить інформацію про зустрічі зі списку (списку учасників) до локальної кінцевої точки або клієнта Jabber.

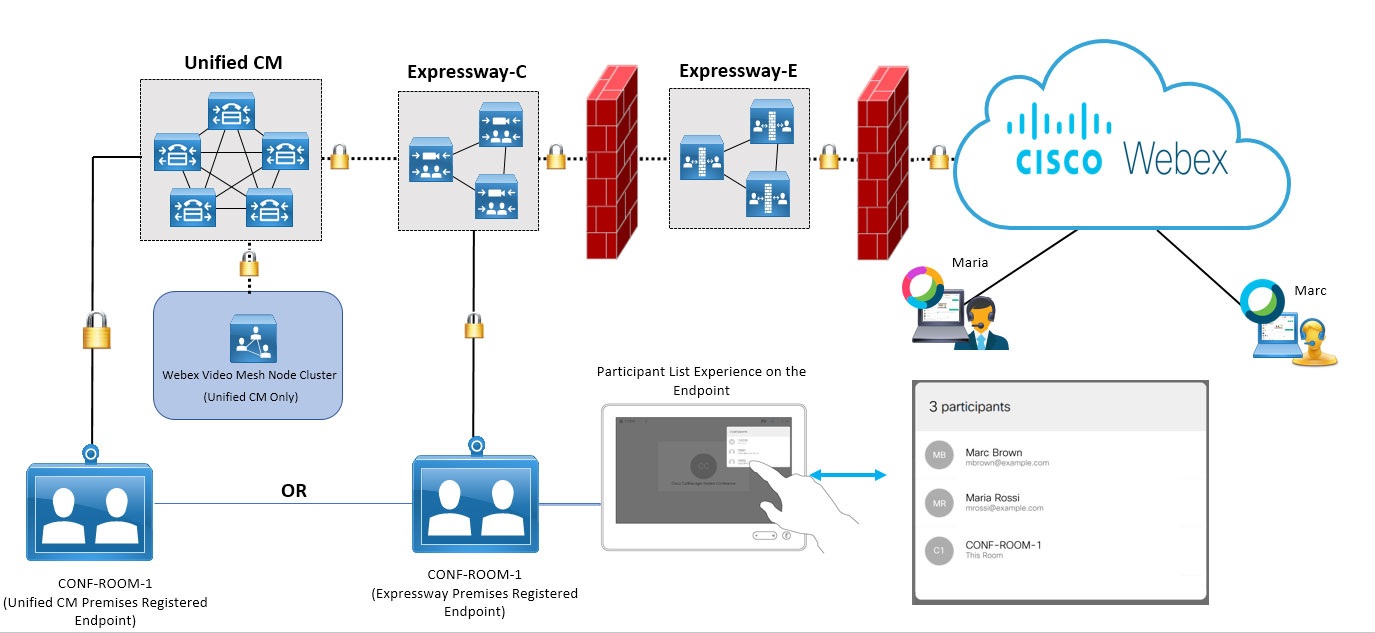

Архітектура для ActiveControl

У верхній частині діаграми зліва направо показано безпечне локальне з 'єднання з хмарою Webex, а у прикладі вказано, що до зустрічі приєдналися два користувача хмари (один у додатку Webex, один у Webex Meetings).

У нижній частині показано кінцеву точку конференц-залу, яка зареєстрована в уніфікованому CM та кластері вузлів відеомережі, де можна зустрітися з носіями.

Захоплюється досвід роботи зі списком учасників; користувач отримує доступ до списку на самій кінцевій точці, і список виглядає так само, як і у Webex App або Webex Meetings.

Налаштувати ActiveControl

Перш ніж почати

Коли рішення ActiveControl включає вузол Video Mesh у потоки зустрічей, єдиним робочим сценарієм є кінцева точка, зареєстрована в Unified CM. Кінцева точка, безпосередньо зареєстрована на Expressway, наразі не працює з Video Mesh.

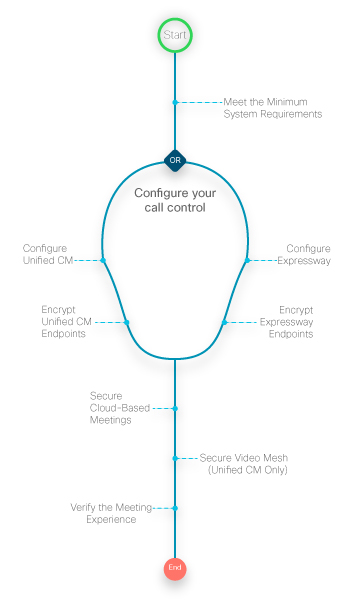

Наступна ілюстрація узагальнює кроки щодо налаштування ActiveControl для локальних зареєстрованих пристроїв, які приєднуються до зустрічі в хмарі. Деякі кроки описані безпосередньо в цій статті, деякі з них описані в окремій документації.

|

Вимоги до ActiveControl

Компонент | Вимоги | ||

|---|---|---|---|

Cisco Unified Communications Manager Edge Video Mesh | Мінімальний- Випуск 11.5(1) або пізнішої версії в змішаному режимі безпеки. Рекомендовано-Випуск 12.5(1) SU1 або пізнішої версії для підтримки незахищених кінцевих точок, зареєстрованих локально або через мобільний та віддалений доступ (MRA). Уніфікований режим змішаної безпеки CM не потрібен. Вузли Video Mesh, зареєстровані в хмарі, захищені SIP TLS і налаштовані відповідно до кроків в посібнику з розгортання наhttps://www.cisco.com/go/video-mesh. | ||

Cisco Expressway-C або E | Мінімальний - Випуск X8.11.4 або пізнішої версії. Для отримання додаткової інформації Рекомендовано-Випуск X12.5 або пізнішої версії для пристроїв MRA, налаштованих з режимом безпеки Unified CM Non-Secure Device.

| ||

Пристрої Webex: Робочий стіл, кімната, серії MX і SX | CE 9.15 або пізнішої версії, або RoomOS 10.3 або пізнішої версії, при надійній реєстрації на одній з вищезазначених платформ управління викликами. | ||

Cisco Jabber | Версія 12.5 або пізніша | ||

Шифрування | На випусках раніше 12.5- весь шлях виклику від кінцевої точки до хмари повинен бути захищений за допомогою TLS 1.2. На випусках 12.5 і пізніших—TLS не вимагається між кінцевою точкою та уніфікованим CM. | ||

Уніфіковані завдання КМ

Ці кроки гарантують, що пристрої надійно зареєстровані в Unified CM, а носій зашифрований.

| 1. | Налаштуйте підтримку iX в Unified CM, виконавши кроки в розділі Enabling iX support in Cisco Unified Communications Manager в посібнику з розгортання ActiveControl. | ||

| 2. | Налаштуйте профілі безпеки пристрою:

Cisco Unified Communications Manager групує параметри безпеки (наприклад, режим безпеки пристрою) для типу пристрою та протоколу в профілі безпеки, щоб ви могли призначити один профіль безпеки декільком пристроям. Налаштовані параметри застосовуються до телефону, коли ви вибираєте профіль безпеки у вікні налаштування телефону. | ||

| 3. | Налаштуйте параметр служби для відображення піктограми безпечного виклику: Ця зміна необхідна для показу піктограми блокування на кінцевих точках CE. Щоб дізнатися більше, натисніть назву параметра служби, щоб переглянути довідку в режимі онлайн. |

Виконайте ці дії на самих кінцевих точках, щоб забезпечити встановлення безпечного TLS-з 'єднання.

Ці кроки не потрібні, якщо ви використовуєте версії 12.5 Unified CM і Expressway. |

| 1. | На адміністративному інтерфейсі кінцевої точки перейдіть до SIP і підтвердьте наступні налаштування:

| ||||||||||||||||||

| 2. | Збережіть зміни. | ||||||||||||||||||

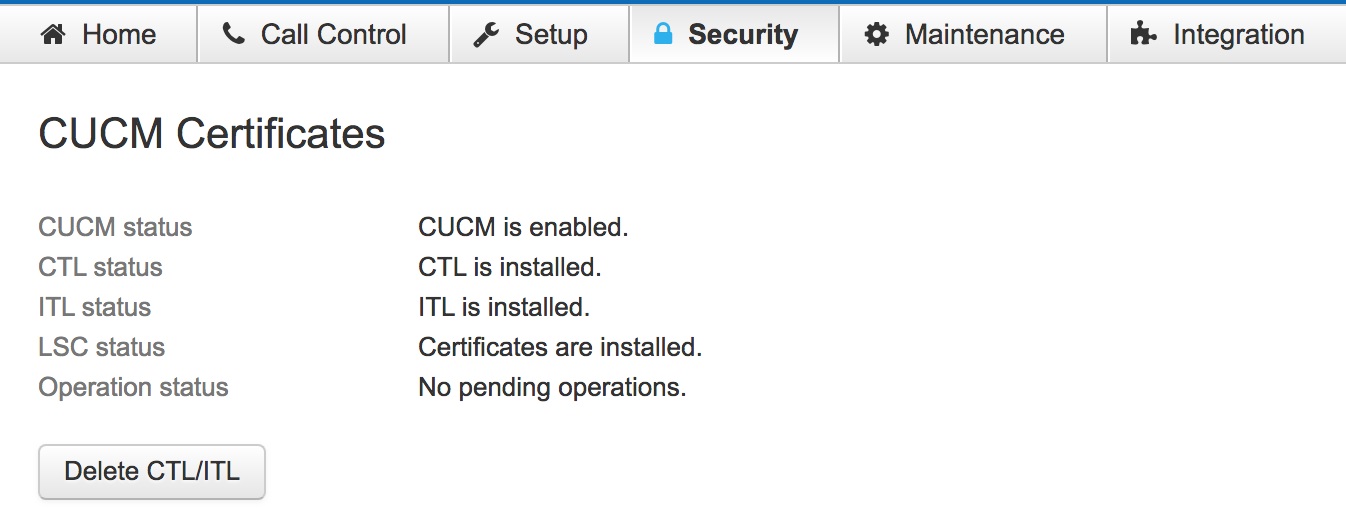

| 3. | У розділі Безпека перевірте, чи встановлено сертифікати уніфікованого CM.

|

Завдання швидкісної дороги

Виконайте наступні дії, щоб налаштувати зону між Expressway, де зареєстровано пристрій, і зоною пари висхідної швидкісної автомагістралі, яка з 'єднується з хмарою.

| 1. | У розділі Розширені налаштування для зони між контролем викликів Expressway та парою Expressway переконайтеся, що режим фільтра SIP UDP/IX встановлено на Off (Вимкнено), параметр за замовчуванням. |

| 2. | Встановіть профіль зони користувача, а потім збережіть зміни. |

Зробіть ці кроки на самих кінцевих точках, зареєстрованих Expressway, щоб забезпечити встановлення безпечного TLS-з 'єднання.

| 1. | На адміністративному інтерфейсі кінцевої точки перейдіть до SIP і підтвердьте наступні налаштування:

| ||||||||||||||||||||

| 2. | Збережіть зміни. |

Безпечні хмарні зустрічі

Використовуйте ці кроки для створення SIP-профілю з увімкненим iX і захищеним трафіком від Unified CM до Expressway.

| 1. | Налаштуйте SIP-профіль для цього багажника з наступними параметрами:

|

| 2. | Для стовбура SIP застосуйте створений профіль SIP. |

| 3. | У пункті призначення введіть IP-адресу Expressway-C або FQDN в адресу призначення та введіть 5061 для порту призначення. |

Що далі

Для підключення TLS до роботи необхідно обміняти сертифікати між Unified CM та Expressway або обидва повинні мати сертифікати, підписані одним і тим самим центром сертифікації. Див.

Забезпечення довіри до сертифіката між уніфікованим CM та Expressway

на Cisco Expressway та CUCM через посібник з розгортання SIP Trunk для отримання додаткової інформації.На автомагістралі Expressway-C (наступний перехід з уніфікованого CM), в розділі Розширені параметри для зони між Expressway і уніфікованим CM, переконайтеся, що режим фільтра SIP UDP/IX вимкнено (налаштування за замовчуванням). Див.

Фільтрування iX в Cisco VCS

в посібнику з розгортання ActiveControl для отримання додаткової інформації.

Зустрічі на основі захищеної відеомережі

Якщо ви розгорнули Video Mesh у своїй організації, ви можете захистити вузли Video Mesh для кластерів, які ви зареєстрували в хмарі.

Налаштуйте шифрування, виконавши кроки, наведені в посібнику з розгортання наhttps://www.cisco.com/go/video-mesh. |

Перевірте досвід зустрічі на безпечній кінцевій точці

Використовуйте ці кроки, щоб переконатися, що кінцеві точки надійно зареєстровані і відображається правильний досвід зустрічі.

| 1. | Приєднуйтесь до зустрічі з захищеної кінцевої точки. |

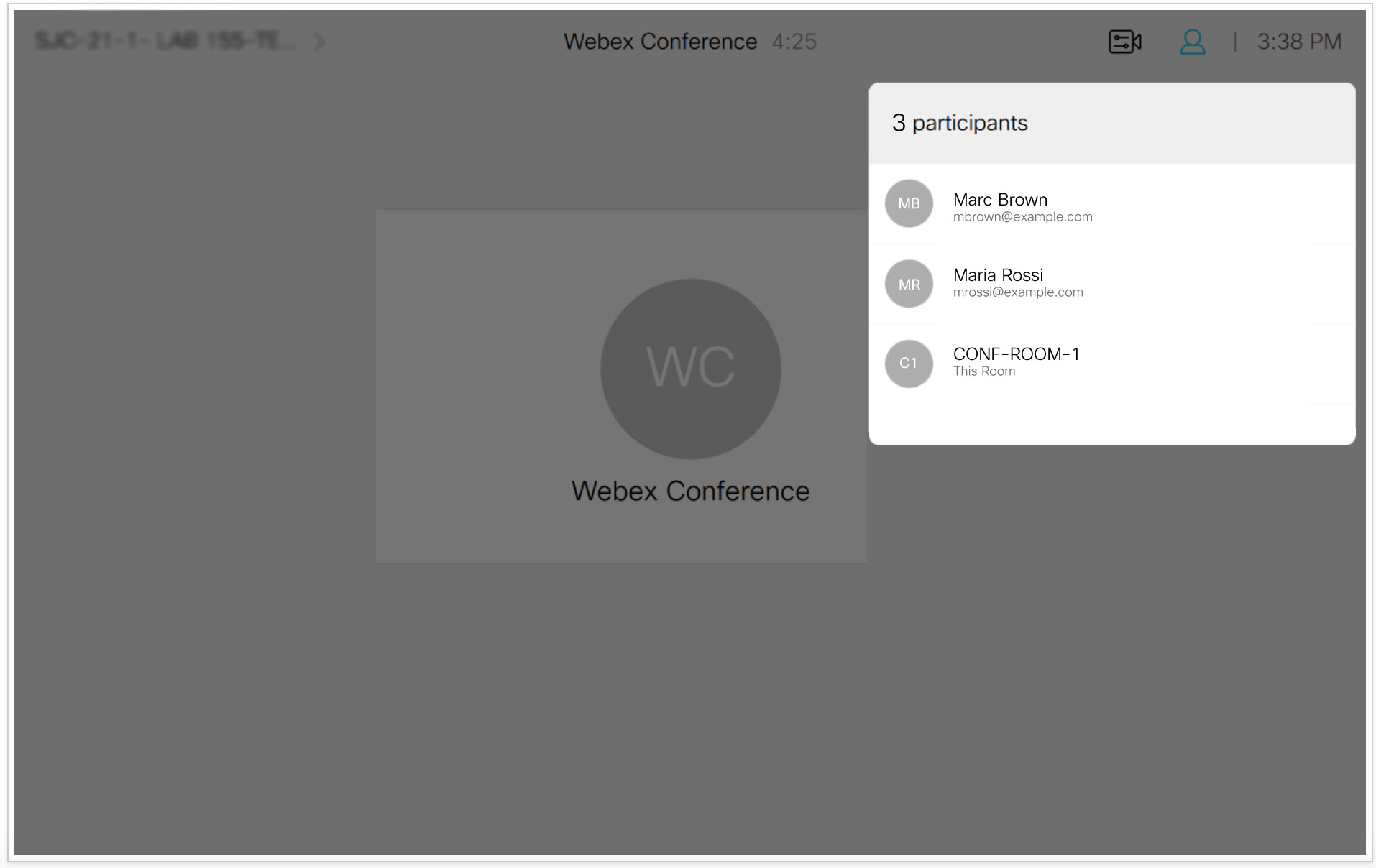

| 2. | Переконайтеся, що список зустрічей відображається на пристрої. Цей приклад показує, як виглядає список зустрічей на кінцевій точці з сенсорною панеллю:

|

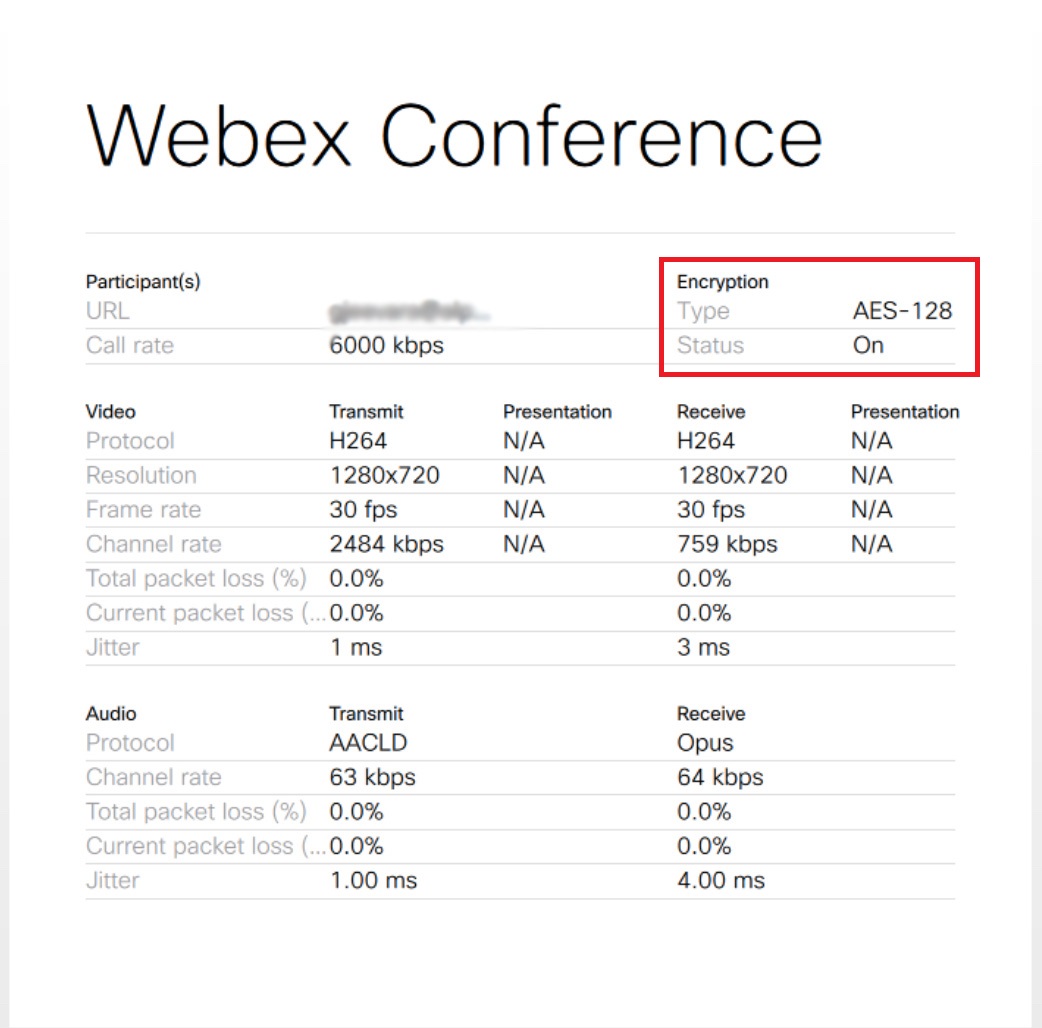

| 3. | Під час зустрічі отримайте доступ до інформації про конференцію Webex з розділу "Подробиці дзвінка". |

| 4. | Переконайтеся, що в розділі Encryption (Шифрування) тип відображається як AES-128, а статус - як On (Увімкнено).

|