Možete da konfigurišete integraciju jedinstvenog prijavljivanja (SSO) između kontrolnog čvorišta i primene koja koristi PingFederate kao dobavljača identiteta (IdP).

Jedno prijavljivanje i kontrolno čvorište

Jedinstveno prijavljivanje (SSO) je proces sesije ili potvrde identiteta korisnika koji omogućava korisniku da obezbedi akreditive za pristup jednoj ili više aplikacija. Proces daje potvrdu identiteta korisnicima za sve aplikacije kojima su data prava. Ona eliminiše dodatna odziva kada korisnici zamene aplikacije tokom određene sesije.

Protokol Federacije bezbednosnih oznaka (SAML 2.0) koristi se za obezbeđivanje SSO potvrde identiteta između Webex cloud-a i dobavljača identiteta (IdP).

Profili

Webex aplikacija podržava samo SSO profil Veb pregledača. U SSO profilu Veb pregledača, Webex Aplikacija podržava sledeće poveze:

SP inicirala post -> POST binding

SP pokrenuo REDIRECT -> POST binding

ID format imena

SAML 2.0 protokol podržava nekoliko NameID formata za komunikaciju o određenom korisniku. Webex aplikacija podržava sledeće ID formate imena.

urn:oasis:names:tc:SAML:2.0:nameid-format:transienturn:oasis:names:tc:SAML:1.1:nameid-format:unspecifiedurn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress

U metapodacima koje učitavate iz IDP-a, prva stavka je konfigurisana za korišćenje u programu Webex.

Jednostrukilog

Webex aplikacija podržava profil za jedinstveno odjavljivanje. U aplikaciji Webexkorisnik može da se odjavi iz aplikacije, koja koristi SAML protokol za jedinstveno odjavljivanje da bi završio sesiju i potvrdio to odjavljivanje pomoću IdP-a. Uverite se da je vaš IdP konfigurisan za singleLogout.

Integrisanje kontrolnog čvorišta pomoću PingFederate

Vodiči za konfiguraciju prikazuju određeni primer za SSO integraciju, ali ne obezbeđuju iscrpnu konfiguraciju za sve mogućnosti. Na primer, koraci integracije za urnu urne urnije u imenom:oaza:names:tc:SAML:2.0:nameid-format:transient su dokumentovani. Ostali formati kao što su urn:oasis:names:tc:SAML:1.1:nameid-format:unspecified or urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress će raditi za SSO integraciju ali su izvan opsega naše dokumentacije. |

Podesite ovu integraciju za korisnike u Webex organizaciji (uključujući Webex App, Webex Meetings i drugeusluge administrirane u kontrolnom čvorištu). Ako je Webex lokacija integrisana u kontrolnočvorište , Webex lokacija nasleđuje upravljanje korisnicima. Ako ne možete da pristupite Webex sastancima na ovaj način, a njime se ne upravlja u kontrolnom čvorištu, morate da uradite posebnu integraciju da biste omogućili SSO za Webex sastanke. (Vidite Konfigurišite jedinstveno prijavljivanje za Webex za više informacija u SSO integraciji u administraciji lokacije.)

Pre nego što počneš

Za SSO i Control Hub, IDPs mora biti u skladu sa SAML 2.0 specifikacijom. Pored toga, IDP-ovi moraju biti konfigurisani na sledeći način:

Preuzimanje Webex metapodataka na lokalni sistem

| 1 | Iz prikaza klijenta u https://admin.webex.comprogramu , idite na prebacite na postavku jedinstvenog prijavljivanja da biste pokrenuli čarobnjak za instalaciju. |

||

| 2 | Odaberite tip certifikata za vašu organizaciju:

|

||

| 3 | Preuzmite datoteku metapodataka. Ime datoteke Webex metapodataka je idb-meta -<org-ID>-SP.xml. |

Konfigurisanje nove veze dobavljača usluga

| 1 | Idite na vaš portal PingFederate Administration ( |

| 2 | U okviru SP VEZEizaberite stavku Kreiraj novo. |

| 3 | Izaberite opciju Ne koristi predložak za ovo radio dugme za povezivanje, a zatim kliknite na dugme Dalje. |

| 4 | Izaberite SSO profile pregledača , azatim kliknite na dugme Dalje. |

| 5 | Izaberite karticu Uvoz metapodataka. |

| 6 | Kliknite na dugme Odaberite datoteku da biste je potražili i uvezli datoteku metapodataka koju ste preuzeli iz kontrolnog čvorišta, a zatim kliknite na dugme Dalje. |

| 7 | Pregledajte informacije na kartici Opšte informacije, a zatim kliknite na dugme Gotovo. |

Konfigurisanje jednog prijavljivanja pregledača

| 1 | Sa portala Administracija PingFederate izaberite opciju Konfiguriši SSOpregledača . |

| 2 | Potvrdite izbor u SSO-u koji je pokrenuo SP, a zatim kliknite na dugme Dalje. |

| 3 | Izaberite konfiguriši kreiranje tvrdnji. |

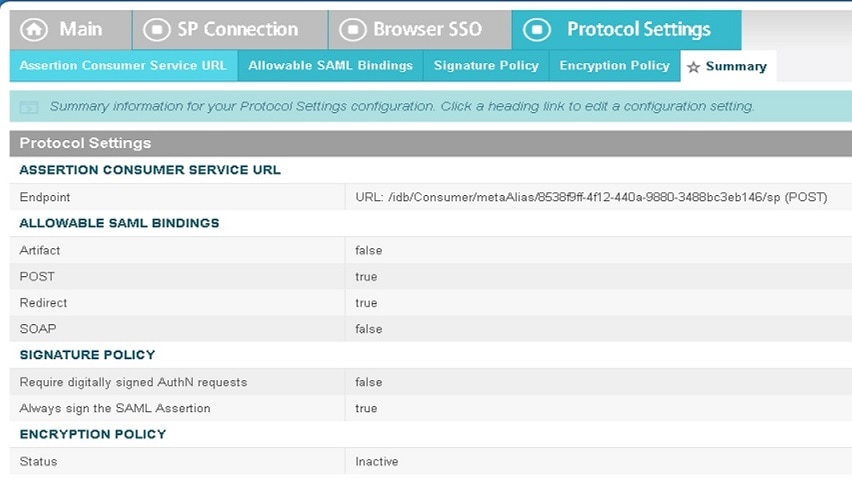

| 4 | Izaberite opciju Konfiguriši postavkeprotokola . |

| 5 | Na ekranu Aktivacija i rezime postavite status veze na aktivno. |

Izvoz metapodataka iz PingFederate

| 1 | Na glavnom ekranu kliknite na dugme Upravljaj svim SP. |

| 2 | Pronađite vezu koju ste upravo kreirali i kliknite na dugme Izvezi metapodatke. |

| 3 | Odaberite certifikat koji ćete koristiti za potpisivanje izvezene datoteke iz padajuće datoteke. |

| 4 | Kliknite na dugme Izvezi. |

Uvoz IdP metapodataka i omogućavanje jedinstvenog prijavljivanja nakon testa

Kada izvezete Webex metapodatke, konfigurišete IdP i preuzmete IdP metapodatke u lokalni sistem, spremni ste da ga uvezete u Webex organizaciju iz kontrolnog čvorišta.

Pre nego što počneš

Nemojte testirati SSO integraciju iz interfejsa dobavljača identiteta (IdP). Mi podržavamo samo tokove koje je pokrenuo dobavljač usluga (SP) tako da za ovu integraciju morate da koristite SSO test kontrolnog čvorišta.

| 1 | Odaberite jednu:

|

||||

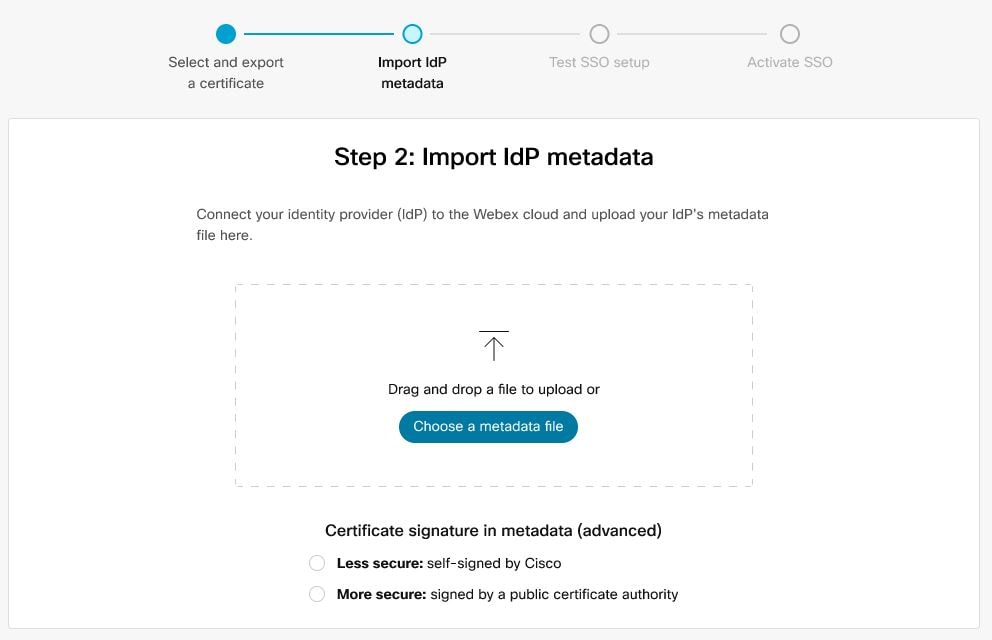

| 2 | Na stranici "Uvoz IdP metapodataka" prevucite i otpustite datoteku IdP metapodataka na stranicu ili koristite opciju pregledača datoteka da biste pronašli i otpremili datoteku metapodataka. Kliknite na dugme Dalje.

Trebalo bi da koristite bezbedniju opciju, ako možete. Ovo je moguće samo ako je vaš IDP koristio javni CA za potpisivanje metapodataka. U svim ostalim slučajevima morate da koristite opciju "Manje bezbedno". To uključuje ako metapodaci nisu potpisani, samopotpisani ili potpisani od strane privatnog CA. |

||||

| 3 | Izaberite test SSOinstalacije i kada se otvori nova kartica pregledača, potvrdite verodostojnost IDP-a prijavljivanjem.

|

||||

| 4 | Vratite se na karticu pregledača kontrolnog čvorišta.

|

Šta dalje

Proceduru možete da sledite u fascikli "Spreči automatizovane e-poruke" da biste onemogućili e-poruke koje se šalju novim korisnicima Webex aplikacija u vašoj organizaciji. Dokument takođe sadrži najbolje prakse za slanje komunikacije korisnicima u vašoj organizaciji.